복구 모드

복구 모드는 서버에 문제가 발생하여 정상 부팅이 어렵거나 원격 접속이 불가능한 경우, 별도의 복구용 환경으로 서버를 부팅하여 점검·복구 작업을 진행할 수 있는 서비스입니다. 기존 운영체제 대신 임시 복구 시스템으로 부팅되며, 이를 통해 디스크 상태 확인, 파일 백업, 비밀번호 초기화, 파일시스템 점검, 설정 수정 등의 작업이 가능합니다. 특히 서버 장애, 부팅 오류, 계정 잠금, 데이터 백업이 필요한 상황에서 유용하게 활용할 수 있습니다.

복구 모드 이용 시 서버는 일시적으로 서비스가 중단될 수 있으며, 작업 내용에 따라 기존 데이터가 변경되거나 손상될 수 있으므로 반드시 필요한 경우에만 신중히 진행해 주시기 �바랍니다.

이 메뉴얼에서는 운영 체제에 따라 복구 모드를 통해 진행 할 수 있는 기본적인 작업들에 대해 설명합니다.

복구 모드 정상 진입 여부(Linux,Window 공통)

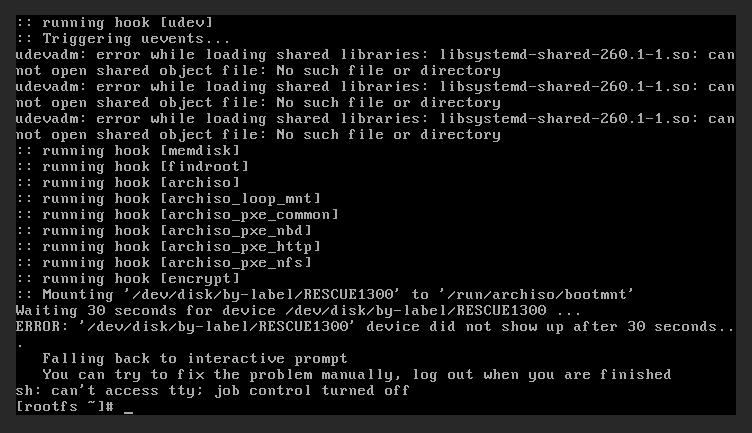

복구 모드 정상 진입시 아래와 같은 화면이 나타납니다.

복구 모드 정상 진입 실패시 아래와 같은 화면이 나타납니다.

복구 모드 실행 방법(Linux,Window 공통)

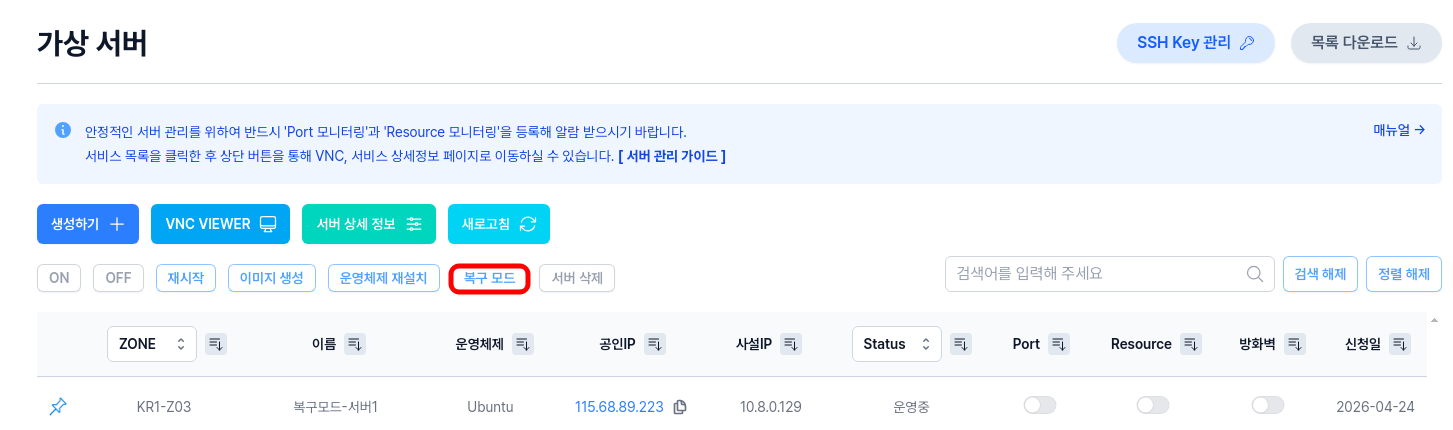

- 복구가 필요한 서버를 클릭 후 복구 모드를 클릭합니다.

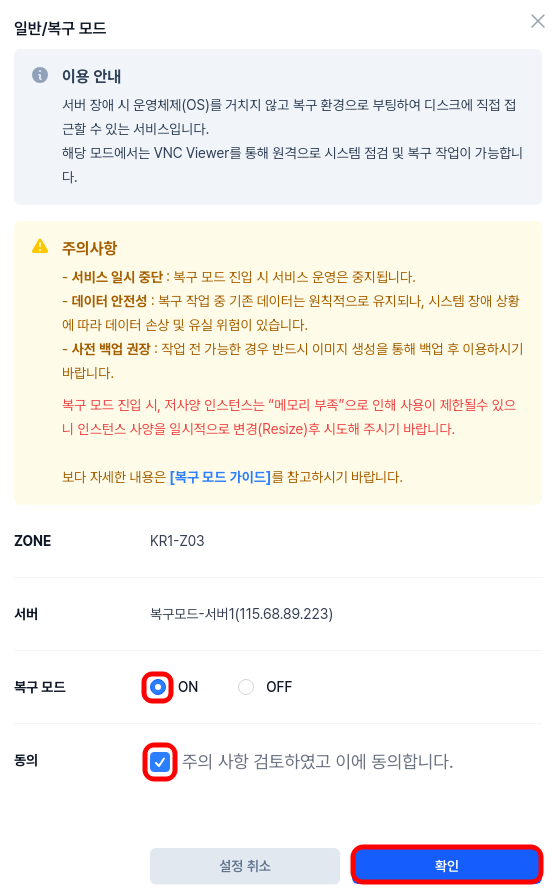

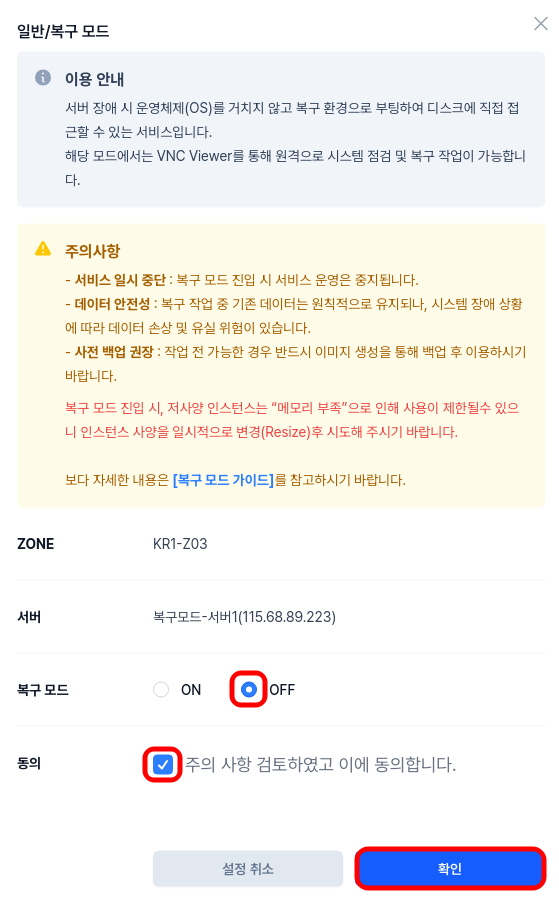

- 이용안내와 주의사항을 읽어본 후 복구모드 ON, 동의 부분 체크 후 확인 버튼 클릭합니다.

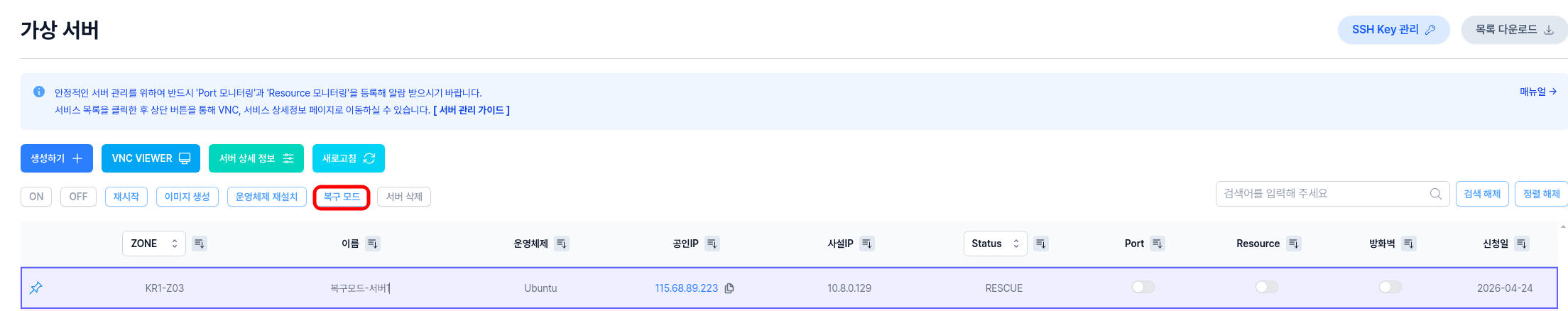

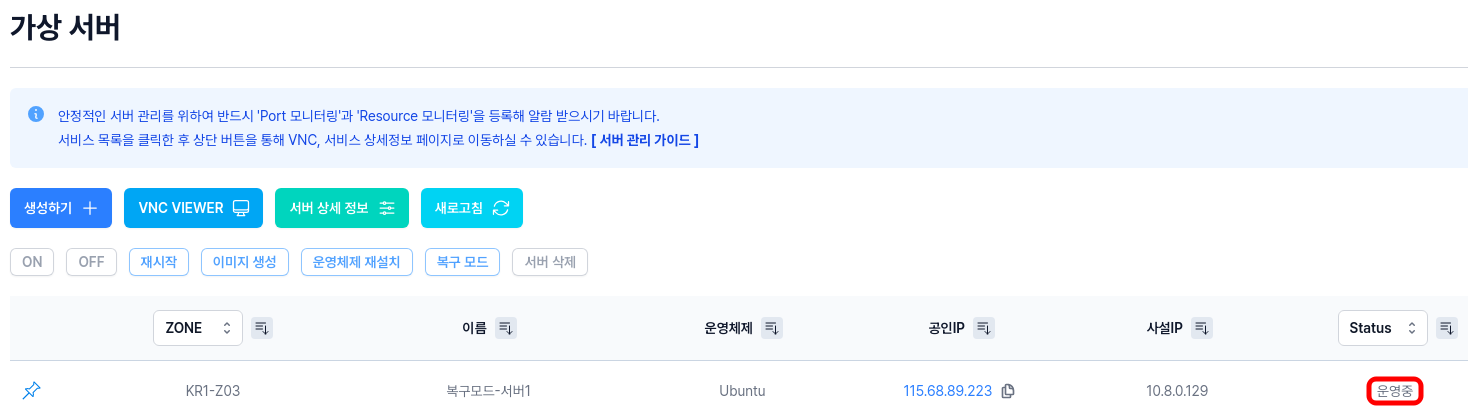

- 상태가 RESCUE로 변경된 것을 확인합니다.

복구 모드 해제 방법

- 복구 모드 해제가 필요한 서버를 클릭 후 복구 모드를 클릭합니다.

- 이용안내와 주의사항을 읽어본 후 복구모드 OFF, 동의 부분 체크 후 확인 버튼 클릭합니다.

- 상태가

운영중로 변경된 것을 확인합니다.

리눅스 OS

패스워드 초기화

본 기능은 서버에 직접 접속이 어려운 경우, 복구 모드(SystemRescue)로 부팅하여 관리자 계정의 비밀번호를 초기화하는 절차입니다.

작업 과정에서 서버가 재부팅되며, 진행 중에는 서비스 접속이 일시적으로 중단됩니다.

운영체제 종류(Linux / Windows)에 따라 명령어 및 작업 경로가 다를 수 있으므로 안내된 절차를 정확히 따라 진행해 주시기 바랍니다.

디스크 장치명(vda, vdb, sda 등)은 서버 환경마다 다를 수 있으므로 lsblk 명령어로 실제 디스크 정보를 먼저 확인해 주세요.

잘못된 디스크 또는 파티션을 마운트할 경우 정상 작업이 불가능하거나 데이터 손상이 발생할 수 있습니다.

Windows 서버의 경우 SAM 계정 데이터베이스를 수정하여 비밀번호를 초기화하며, 일부 보안 정책 환경에서는 적용이 제한될 수 있습니다.

비밀번호 변경 후에는 반드시 서버를 정상 모드로 재부팅한 뒤 새로운 비밀번호로 로그인해 주시기 바랍니다.

작업 전 중요 데이터 백업을 권장하며, 작업 중 발생한 설정 변경 사항은 고객 책임하에 관리됩니다.

- Linux

- Window

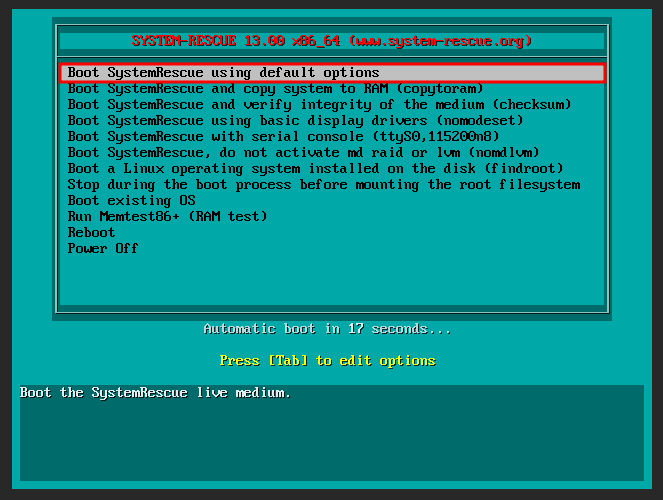

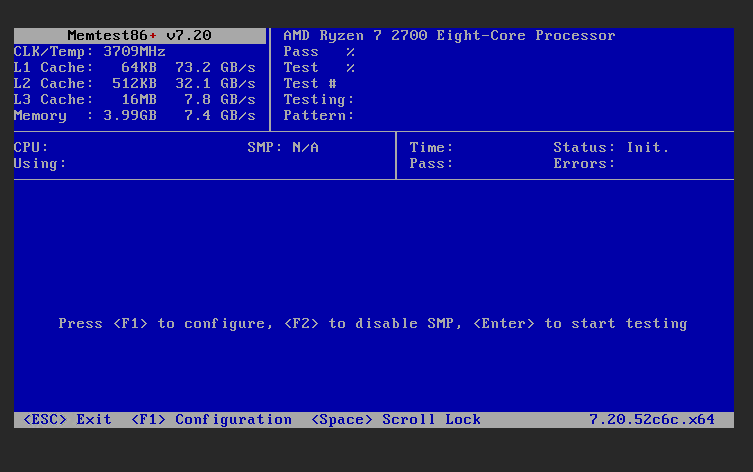

Boot SystemRescue using default options상태에서 Enter를 입력합니다.

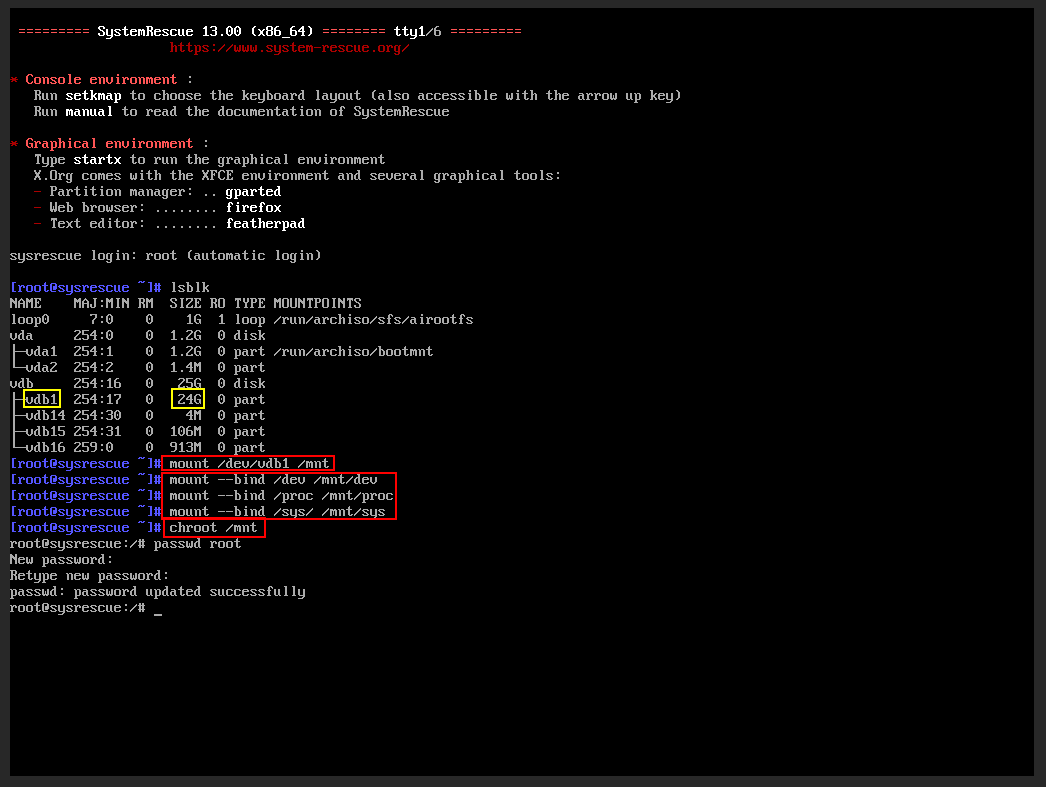

- 아래 cli 명령어를 순서대로 입력합니다.

이후

passwd root입력 후 새로 설정하길 원하는 패스워드를 두 번 입력합니다.

- SystemRescue 환경으로 부팅한 뒤, 메인 디스크 루트 파티션(/dev/vdb1)을 /mnt 에 마운트합니다.

- 기존 서버 파일 시스템에 접근할 수 있습니다.

- /dev, /proc, /sys 를 /mnt 하위에 바인드 마운트합니다.

chroot /mnt실행 후 기존 운영체제 환경으로 진입합니다.passwd root로 root 비밀번호를 변경합니다.reboot후 새 비밀번호로 로그인합니다.

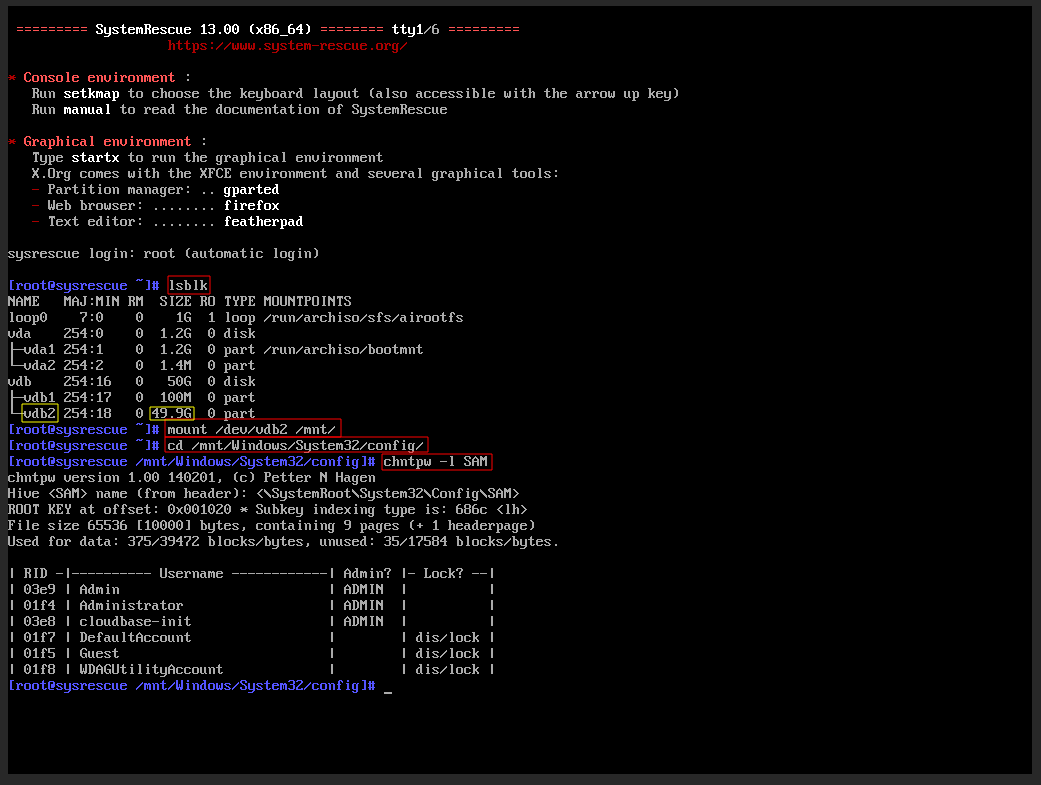

- 아래 나와있는 명령어들을 순서대로 입력합니다.(서버에 따라 장치명은 다를 수 있습니다.)

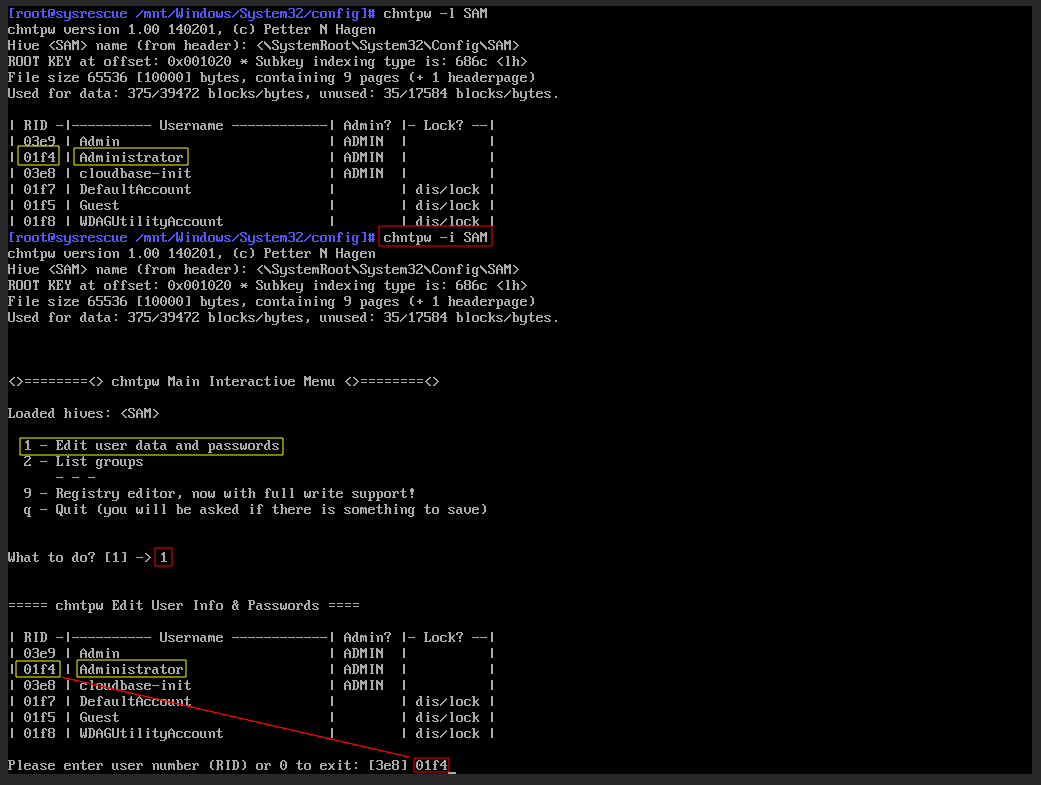

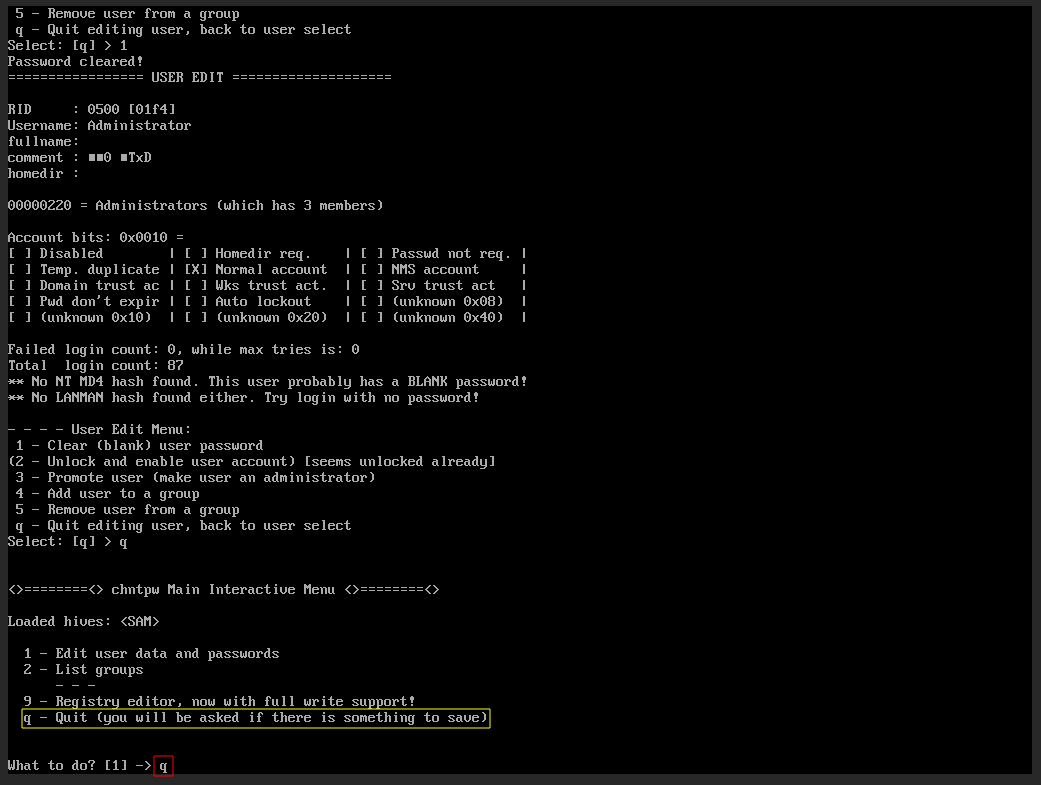

- 아래 나와있는 명령어들을 순서대로 입력합니다.(RID 값은 Administrator 의 RID값을 입력합니다.)

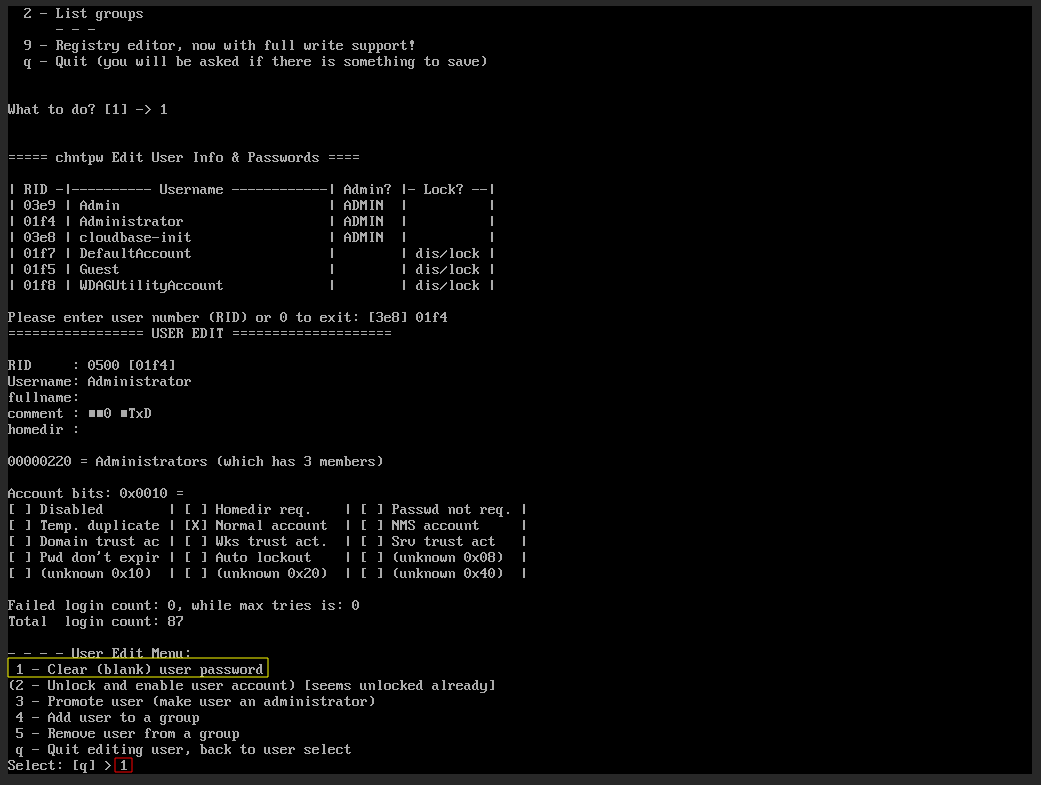

- Clear user password 항목 값인

1을 입력합니다.

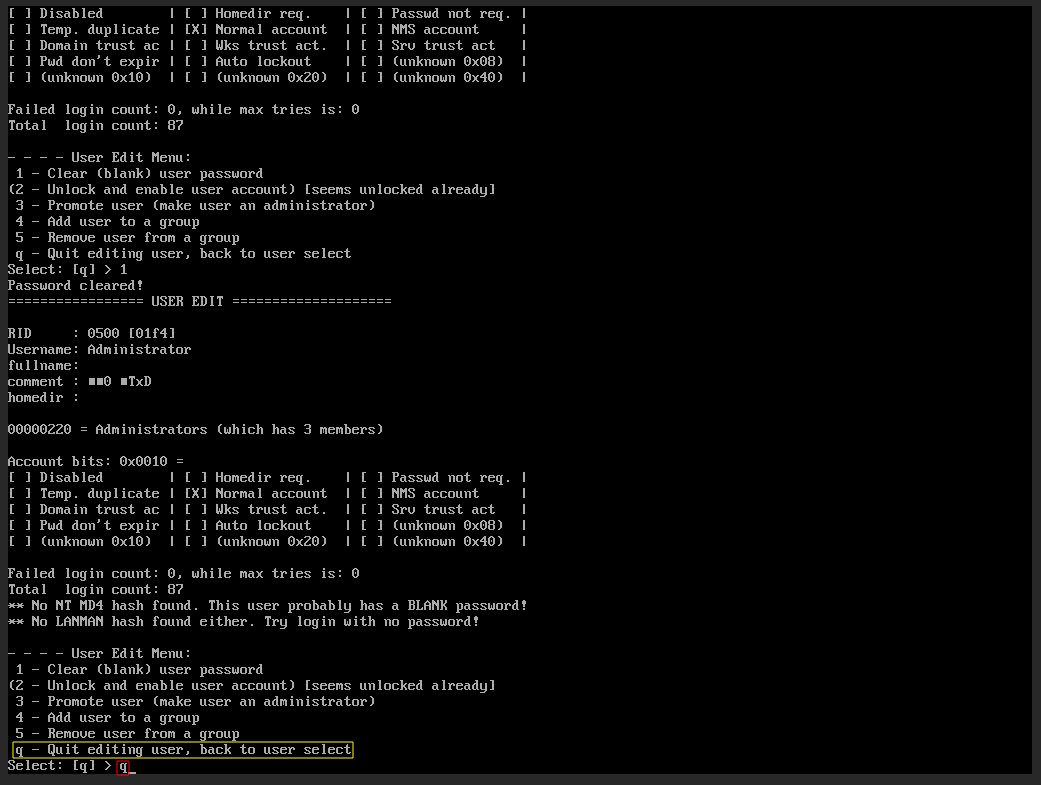

q를 입력합니다.

q를 입력합니다.

- 'y'를 입력하여 저장합니다.

- 서버에 따라 메뉴얼에 나와있는 파티션의 장치명과 다를 수 있습니다.

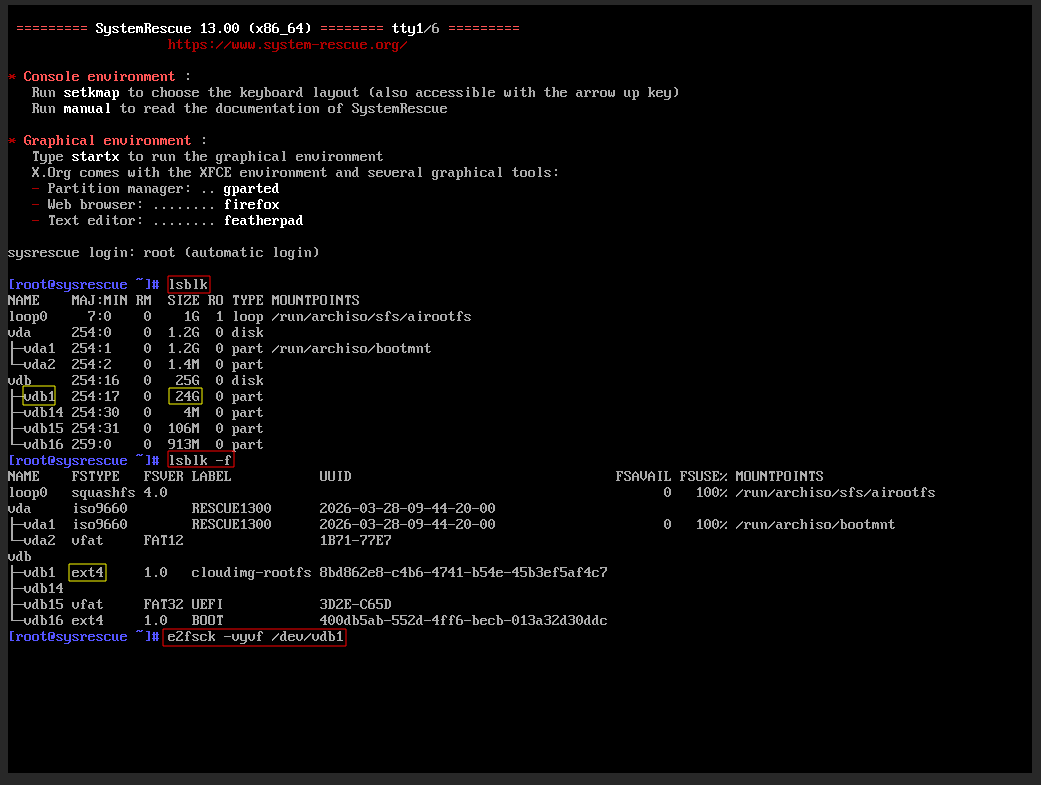

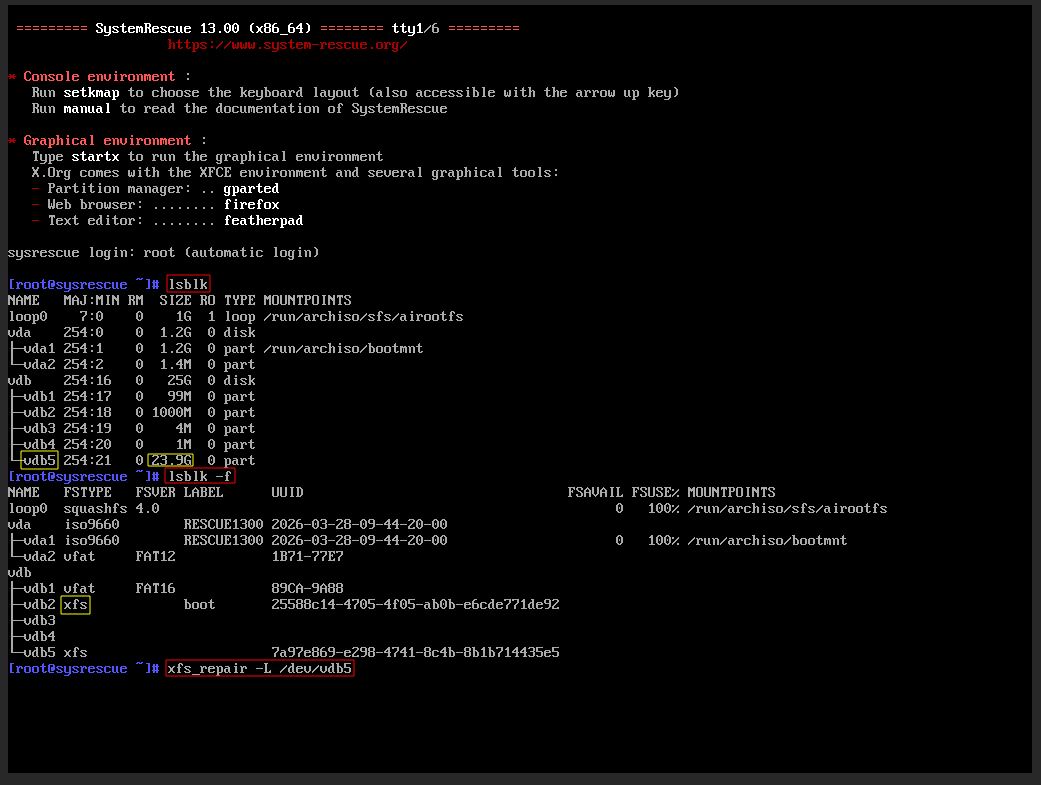

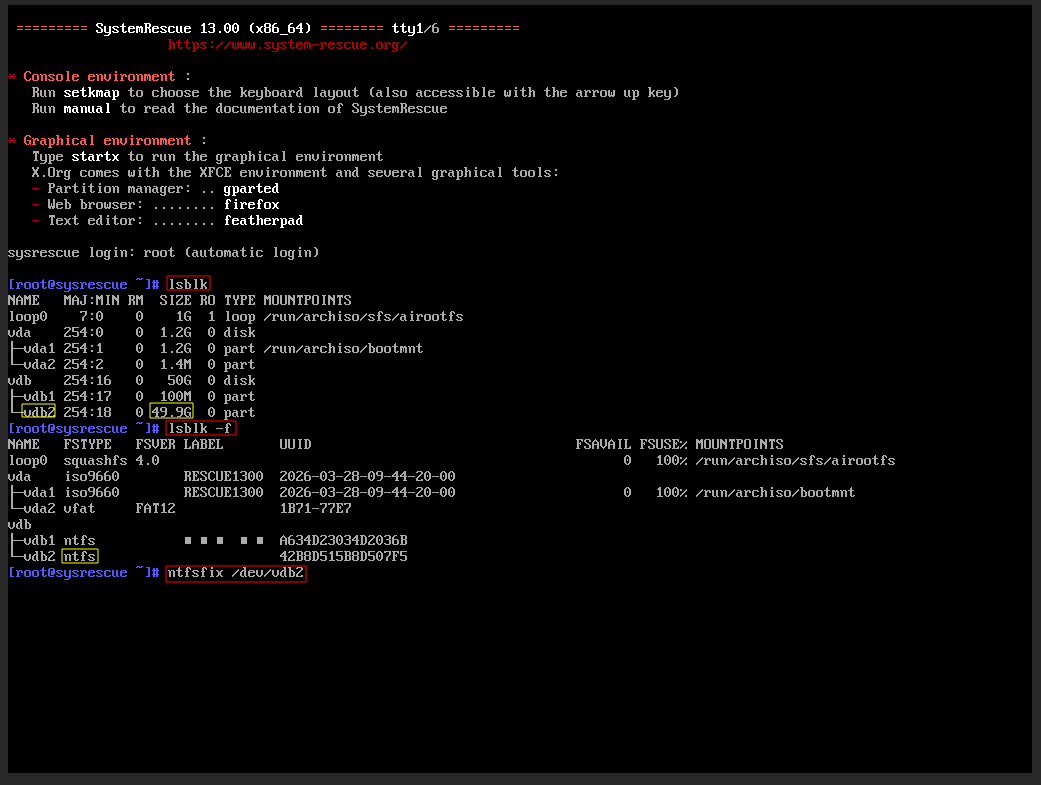

파일 시스템 체크

파일 시스템 체크는 서버가 정상적으로 부팅되지 않거나, 디스크 오류로 인해 데이터 접근에 문제가 발생할 때 파일 시스템의 손상 여부를 점검하고 복구하는 작업입니다.

복구 모드(SystemRescue)로 부팅한 뒤 운영체제가 설치된 디스크의 파티션을 확인하고, 대상 파티션에 대해 점검 명령어를 실행하여 오류를 진단합니다.

Linux 서버의 경우 ext4, xfs 등 파일 시스템 종류에 따라 점검 방식이 다르며, 손상된 메타데이터·불일치 영역·비정상 종료로 인한 오류를 복구할 수 있습니다.

다만 점검 및 복구 과정에서 일부 손상된 파일이 삭제되거나 데이터가 변경될 수 있으므로, 중요한 데이터는 사전에 백업 후 진행하는 것을 권장합니다.

아래 절차는 SystemRescue 환경에서 Linux,Window 서버의 파일 시스템을 체크하는 방법입니다.

- Linux

- Window

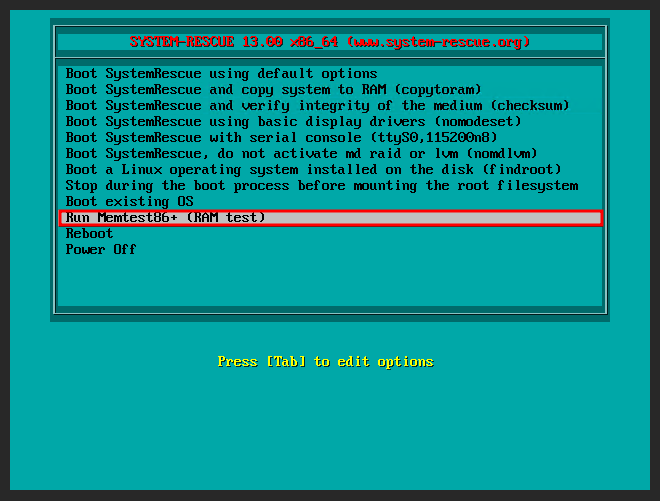

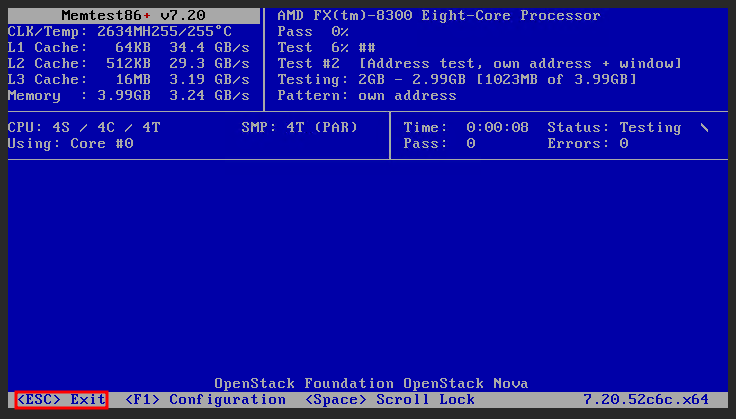

메모리 체크

메모리 체크는 서버 사용 중 발생하는 비정상 종료, 재부팅 반복, 설치 오류, 성능 저하 등의 원인이 메모리(RAM) 이상인지 확인하기 위한 점검 작업입니다.

메모리에 불량 셀이나 데이터 오류가 발생하면 운영체제 손상, 커널 패닉, 애플리케이션 장애 등 다양한 문제가 발생할 수 있습니다.

SystemRescue 환경에서는 Memtest86+ 도구를 통해 메모리 전체 영역을 반복 검사하여 하드웨어 이상 여부를 진단할 수 있습니다. 점검은 운영체제와 별도로 실행되므로 보다 정확한 검사가 가능하며, 테스트 시간은 메모리 용량에 따라 수십 분에서 수 시간까지 소요될 수 있습니다.

검사 중 Errors 항목이 1건 이상 발생할 경우 메모리 불량 또는 슬롯 접촉 불량 가능성이 있으므로 메모리 재장착, 슬롯 변경, 모듈 교체 등의 추가 점검이 필요합니다.

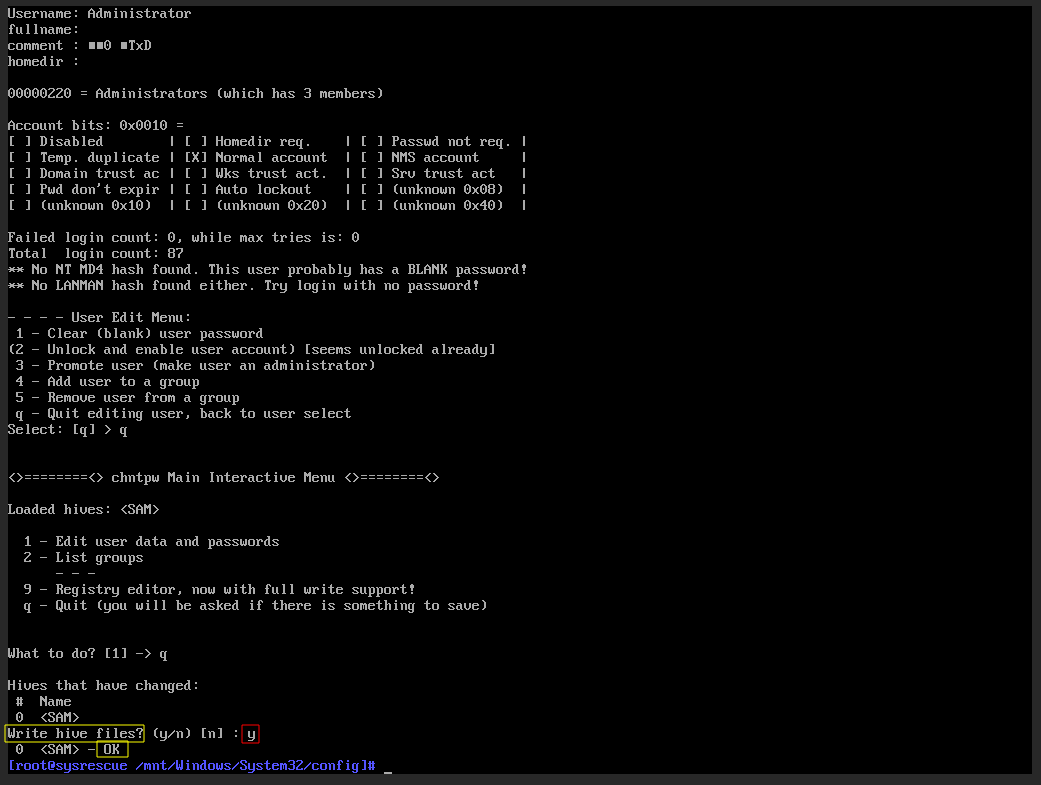

아래 절차는 SystemRescue 부팅 메뉴에서 Memtest86+를 이용하여 메모리를 점검하는 방법입니다.

Run Memtest86+를 선택합니다.

- Enter를 입력하면 시작됩니다.

- ESC로 메모리 테스트를 종료할수 있습니다.

데이터 추출

데이터 추출은 서버가 정상 부팅되지 않거나 내부 서비스 점검이 어려운 상황에서, 복구 모드(SystemRescue)로 접속하여 필요한 파일을 외부 서버로 안전하게 복사하는 작업입니다.

운영체제에 직접 접속하지 못하더라도 디스크가 정상 인식되는 상태라면 주요 데이터, 설정 파일, 로그 파일 등을 별도로 백업할 수 있습니다.

SystemRescue 환경에서는 scp(Secure Copy) 명령어를 이용하여 네트워크를 통해 다른 Linux 서버로 파일을 전송할 수 있습니다. scp는 SSH 기반으로 동작하므로 전송 과정이 암호화되며, 원격 서버의 계정 정보와 접속 가능한 네트워크 환경이 필요합니다.

파일 1개만 전송할 수도 있으며, 디렉터리 전체를 복사하려면 -r 옵션을 사용합니다.

최초 접속 시 원격 서버의 SSH 지문(Fingerprint) 확인 메시지가 표시될 수 있으며, 확인 후 비밀번호를 입력하면 전송이 시작됩니다.

아래 절차는 복구 모드에서 scp 명령어를 사용하여 데이터를 외부 서버로 추출하는 방법의 예시입니다.

- Linux

- Window

- 옮길 파일을 확인합니다.

root@rescue-ubu24:/home/iwinv# pwd

/home/iwinv

root@rescue-ubu24:/home/iwinv# ls -al

total 16

drwxr-xr-x 2 root root 4096 Apr 27 09:49 .

drwxr-xr-x 4 root root 4096 Apr 27 09:48 ..

-rw-r--r-- 1 root root 21 Apr 24 16:55 file1.txt

-rw-r--r-- 1 root root 10 Apr 24 16:56 file2.txt

- scp를 통해 원하는 서버의 특정 경로로 파일을 보냅니다.

scp [옮길파일의경로] root@[원격 서버 ip]:[옮기고자 하는 경로]

root@rescue-ubu24:/home/iwinv# scp /home/iwinv/file1.txt root@xx.xxx.xxx.xxx:/home/test/

The authenticity of host 'xx.xxx.xxx.xxx (xx.xxx.xxx.xxx)' can't be established.

ED25519 key fingerprint is SHA256:ssoJIjnSS0m17yQEf/iPAuAcyaav7Vfxxjsg8ssdtHs.

This key is not known by any other names.

Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

Warning: Permanently added 'xx.xxx.xxx.xxx' (ED25519) to the list of known hosts.

root@xx.xxx.xxx.xxx's password:

file1.txt 100% 21 7.6KB/s 00:00

root@rescue-ubu24:/home/iwinv#

- 받은 서버에서 정상적으로 파일이 넘어왔는지 확인합니다.

root@iwinv-server:/home/test# pwd

/home/test

root@iwinv-server:/home/test# ll

total 12

drwxr-xr-x 2 root root 4096 Apr 27 09:59 ./

drwxr-xr-x 4 root root 4096 Apr 27 09:55 ../

-rw-r--r-- 1 root root 21 Apr 27 09:59 file1.txt

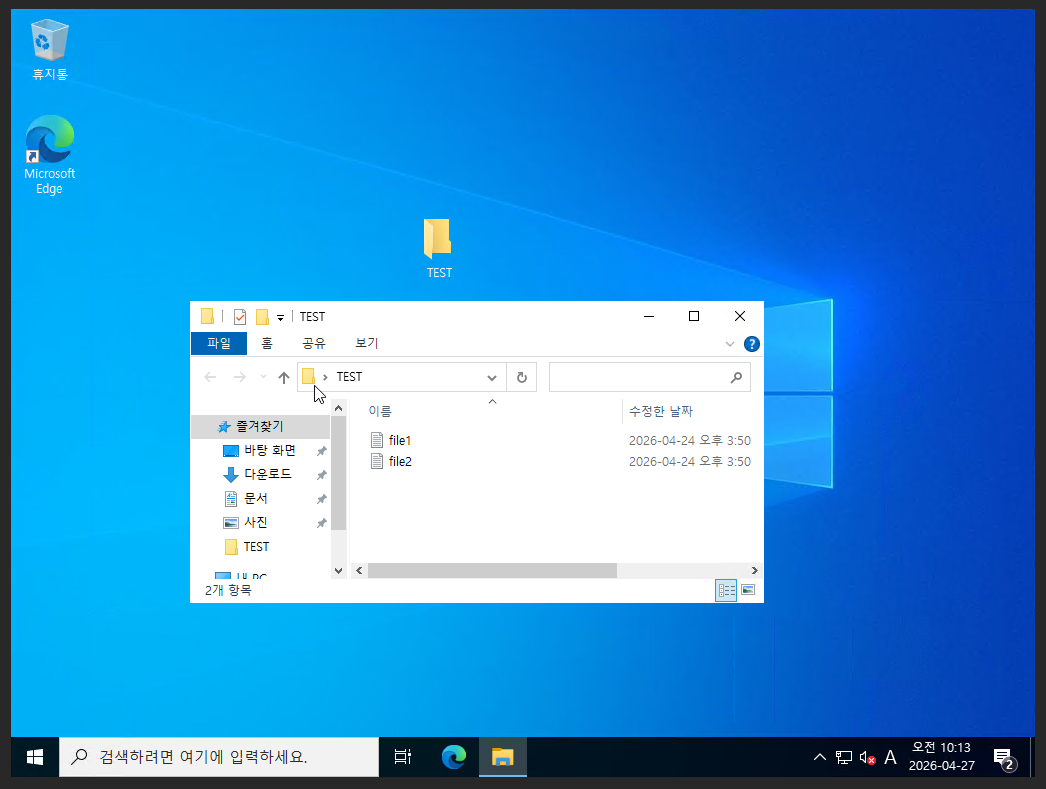

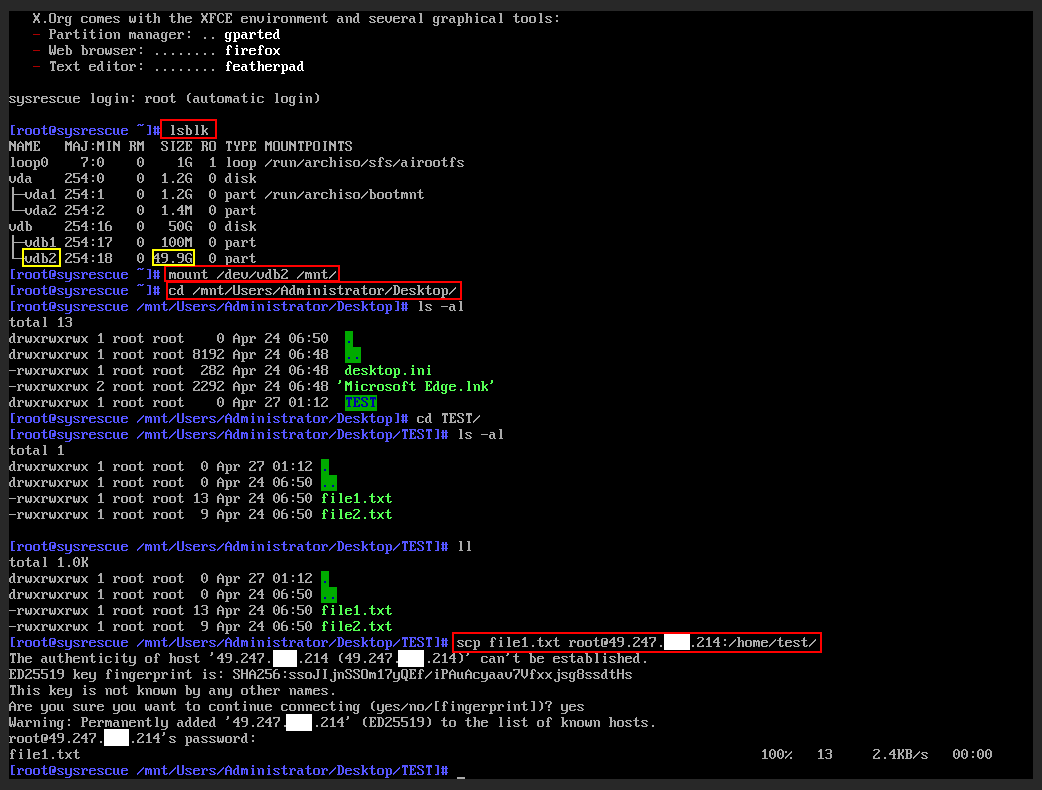

- 옮길 파일들을 확인합니다.

- 복구모드에서 아래의 경로를 타고 scp를 통해 원하는 서버로 파일을 이동시킵니다.

1. lsblk 명령어를 실행하여 연결된 디스크와 파티션 정보를 확인합니다.

예시 화면에서는 Windows 서버 디스크로 보이는 /dev/vdb 장치와 파티션 /dev/vdb1, /dev/vdb2 가 확인됩니다.

Windows 데이터가 저장된 파티션을 /mnt 경로에 마운트합니다.

[root@sysrescue ~]# lsblk

NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINTS

loop0 7:0 0 1G 1 loop /run/archiso/sfs/airootfs

vda 254:0 0 1.2G 0 disk

├─vda1 254:1 0 1.2G 0 part /run/archiso/bootmnt

└─vda2 254:2 0 1.4M 0 part

vdb 254:16 0 50G 0 disk

├─vdb1 254:17 0 100M 0 part

└─vdb2 254:18 0 49.9G 0 part

2. Windows 데이터가 저장된 파티션을 /mnt 경로에 마운트합니다.

[root@sysrescue ~]# mount /dev/vdb2 /mnt/

3. 마운트 후 Windows 바탕화면 경로로 이동합니다.

[root@sysrescue ~]# cd /mnt/Users/Administrator/Desktop/

4. ls -al 명령어를 실행하여 바탕화면 내 파일 및 폴더 목록을 확인합니다.

예시에서는 TEST 폴더가 존재하는 것을 확인할 수 있습니다.

[root@sysrescue /mnt/Users/Administrator/Desktop]# ls -al

total 13

drwxrwxrwx 1 root root 0 Apr 24 06:50 .

drwxrwxrwx 1 root root 8192 Apr 24 06:48 ..

-rwxrwxrwx 1 root root 282 Apr 24 06:48 desktop.ini

drwxrwxrwx 2 root root 2292 Apr 24 06:48 'Microsoft Edge.lnk'

drwxrwxrwx 1 root root 0 Apr 27 01:12 TEST

5. 아래 명령어를 입력하여 원하는 파일을 원격 서버로 전송합니다.

[root@sysrescue /mnt/Users/Administrator/Desktop/TEST]# scp file1.txt root@xx.xxx.xxx.xxx:/home/test/

The authenticity of host 'xx.xxx.xxx.xxx (xx.xxx.xxx.xxx)' can't be established.

ED25519 key fingerprint is SHA256:ssoJIjnSS0m17yQEf/iPAuAcyaav7Vfxxjsg8ssdtHs.

This key is not known by any other names.

Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

Warning: Permanently added 'xx.xxx.xxx.xxx' (ED25519) to the list of known hosts.

root@xx.xxx.xxx.xxx's password:

file1.txt 100% 13 2.4KB/s 00:00